昨今、ランサムウェアによる被害が急増する中、多くの企業がセキュリティ対策の強化を迫られています。その中で注目を集めるのがIBM i の堅牢なセキュリティ性能です。今回、IBMの佐々木氏をお迎えし、IBM i がどのようにして現代のサイバー脅威に対応しているのか、その秘訣に迫ります。

関戸

本日は、特にユーザーの関心が高まっている「セキュリティ」をテーマに、IBM i とセキュリティの関連について、佐々木さんにお話を伺います。昨今、ランサムウェアによる被害が非常に多く報告されており、公開されているものもあれば、非公開のものも存在するかと思います。その中で、「IBM i だけは助かった」とおっしゃるお客様も少なくないようです。このような状況を受けて、セキュリティへの関心が一層高まっていると感じます。最近では、IBM i とセキュリティの観点でのご相談は増えているのでしょうか?

佐々木

そうですね。実際にランサムウェアの被害に遭ったというお客様のお話を、身近でも耳にする機会が増えてきています。関戸さんがおっしゃったように、IBM i やPowerがランサムウェア被害を受けたという報告はこれまでゼロ件です。しかし、周辺のWindowsやオープン系のサーバーにおいては、3桁台のサーバーが攻撃を受けて使用不能になったという事例も耳にしました。このような被害が、以前よりも身近に感じられるようになってきています。

関戸

IBM i ユーザーの方々がセキュリティについて佐々木さんに相談される際、どのような内容のお話が多いでしょうか?

佐々木

そうですね。よくあるのは、「IBM i はセキュリティが堅牢だと聞いているので、特に追加の対策は必要ないのではないか?」とか、「うちのシステムのセキュリティ状況はどうでしょうか?」といったご質問ですね。

ただ、実際にはIBM i 7.5がリリースされた際、ユーザーにとって大きな変化となったポイントの一つがセキュリティ強化なんです。皆さんもご存じかもしれませんが、特に注目すべきはシステム値の「QSECURITY」という設定です。以前は、このQSECURITYには20、30、40、50といったレベルが設定可能でした。しかし、IBM i 7.5では新規導入時にQSECURITY 20が設定できなくなるという大きな変更が加えられました。

この変更の背景には、QSECURITY 20が持つ問題点があります。この設定では、すべてのユーザーIDが管理者権限(QSECOFR権限)を持つ状態となり、現在のセキュリティ基準においては推奨されない仕様です。こうした脆弱性を解消し、より安全な環境を提供するための改善だと考えています。

関戸

確かにIBM i のOSアーキテクチャは、設定が正しく行われている限り非常に高い堅牢性を発揮しますよね。IBM i は36年前からそのセキュリティ性能の高さを実現してきたわけですが、一方でOSである以上、適切な設定が必要です。

その中で、IBMが行っている対策としては、設定をより簡単にする、あるいは脆弱性を生むような設定ができないようにする、といった改善が挙げられるかと思います。今回のように、QSECURITY 10、20が設定できなくなった点もその一例で、セキュリティ上の弱点をさらに減らす方向に進んでいると感じています。他にも、このような取り組みはあるのでしょうか?

佐々木

そうですね。やはり最近の傾向として、ランサムウェアをはじめとするネットワーク経由の攻撃やセキュリティリスクが非常に大きくなってきています。そのため、まずは基本的なセキュリティ対策から取り組むことが重要です。こちらのページに記載した4つのポイントが、その出発点として有効だと考えています。

たとえば、最初の例としてユーザーIDの運用があります。以前は「営業部全体で1つのユーザーID」「経理部で1つのユーザーID」といった共有運用が一般的でした。当時はそれがセキュリティ上問題ないとされていた背景もありましたが、現在ではこの運用方法がリスクと認識され、見直す必要性が高まっています。

また、パスワードに関しても課題があります。たとえば、「QSECOFR QSECOFR」のような単純なパスワードで運用しているケースです。こうしたパスワードはネットワーク越しの攻撃に対して非常に脆弱で、簡単に推測されてしまいます。そのため、現在ではより複雑で推測されにくいパスワードに変更することが求められます。

他のポイントについては割愛しますが、これらの対策は現代のセキュリティ環境に対応するために必要不可欠な変更・設定作業だと考えています。

関戸

OSの設定にはさまざまなパラメータがあり、どこから対策を始めればよいか分かりづらいと感じるユーザーも多いかと思います。そういった中で、佐々木さんが示してくださったような「まずここから変えるべき」というガイドラインは、非常に参考になると思います。初めて対策に取り組むユーザーにとって、具体的な指針があるのは心強いですね。

佐々木

そうですね。さらに補足しますと、これはアメリカのデータですが、セキュリティに関してユーザーが関心を持っている領域の調査結果があります。それによると、最もニーズが高いのは、実機ユーザーがプログラムを実行したりログインしたりする際のセキュリティ監査や厳密なチェックを強化することです。

具体的には以下のような対策が挙げられます:

1. ファイル転送のセキュリティ強化

・FTPからSFTPなど、セキュリティを強化した接続方式への移行。

・接続するユーザーやIPアドレス(社内・社外)に応じて利用可能な機能を制限。

・社外ユーザーには特定ファイルのダウンロードのみを許可し、アップロードを禁止するなど、細かい条件に合わせた設定。

2. 管理体制の強化

・セキュリティ違反や異常な操作をリアルタイムで監視し、早期対応が可能な仕組みを導入。

・リスクが発生した際の可視性を高める監視体制の構築。

3. データの暗号化

・データベースやIBM i のストレージ全体、テープの暗号化。

・特にデータの機密性を高めるための暗号化ニーズが近年さらに増加しています。

これらの3つのポイントが、最近のセキュリティ対策の中で特に重要視されているトレンドだと感じています。

関戸

ありがとうございます。IBM i のセキュリティ対策について全体像を伺いました。さらに具体的な設定例や実際の活用方法についてもご紹介いただけますでしょうか。

佐々木

はい。この画面上に示されている項目を順にご説明します。IBM i のセキュリティ対策として、特に以下の7つのポイントが重要です。

1. ファイル転送のセキュリティ強化

・旧来の暗号化されていないFTPから、SFTPやFTPSといったセキュアな通信方式への移行を推奨しています。これは、ユーザーの関心が高いテーマの一つです。

2. 特権ユーザーの管理

・特殊権限を持つユーザー(例: SECOFR)を厳密に管理し、必要最低限の権限のみを付与することで、セキュリティを強化します。

3. 監査と可視化

・監査データやセキュリティインシデントを可視化する管理ツールやレポート機能を活用します。これには、ナビゲーターや監査ジャーナル、ベンダーツールなどが含まれます。

4. 出口点の活用

・FTPなどの通信において、外部IPアドレスや社内IPアドレスに応じた操作制限を設定可能です。たとえば、外部ユーザーはダウンロードのみ許可し、アップロードを禁止するなどの細かい制御が可能です。

5. ランサムウェア対策

・IBM i がWindowsやLinuxクライアントのストレージとして利用される際に、ウイルス媒介のリスクを最小化します。具体的には、IFSの権限を最小化することが推奨されます。

6. 多要素認証(MFA)

・単純なIDとパスワードのログインではなく、ワンタイムパスコードなどを用いた多要素認証を導入。PowerSCツールを利用して、5250画面へのログイン時にもMFAを実現可能です。

7. データベースの暗号化

・データ全体の暗号化や、RCACを使用した特定のカラムや行の暗号化が可能です。これにより、特に給与データなどの高セキュリティが求められる情報を保護できます。

8. SIEM(セキュリティ情報およびイベント管理)

・IBM i に限らず、システム全体をセキュリティ基準で統合管理するツールを活用します。たとえば、IBMのQRadarは、IT全般のセキュリティ強化を支援するツールです。

関戸

ありがとうございました。最後に、MONO-Xからも「セキュリティとIBM i 」をテーマに、いくつかのご提案を簡単にご紹介させていただきます。ポイントは以下の3つです。

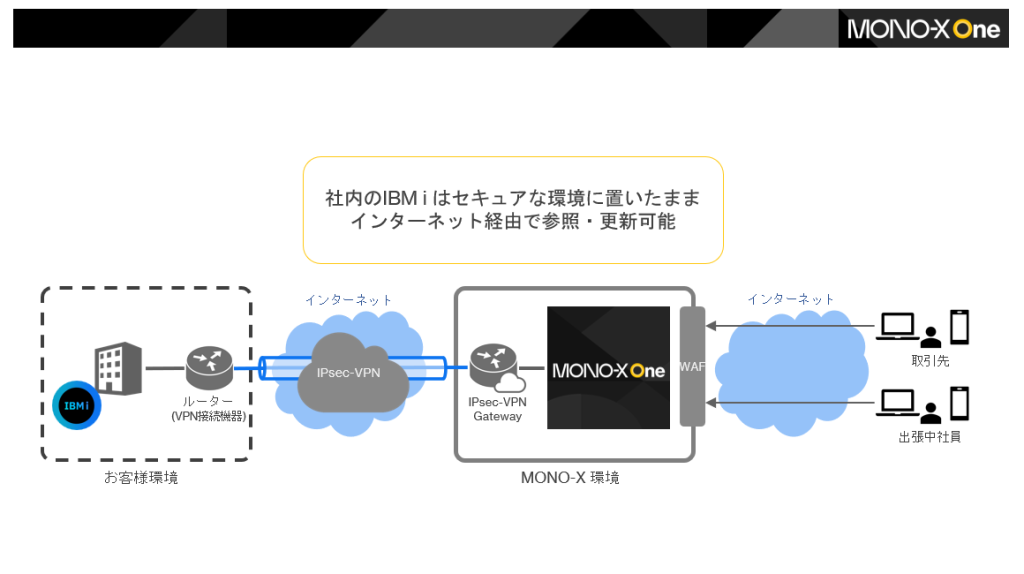

1. 外部向けセキュリティの対応

・多くのユーザーが「インターネット経由でIBM i にアクセスさせたくない」という課題を抱えているかと思います。この点で、弊社のSaaS「MONO-XOne」を活用いただくことで、取引先向けに受発注管理や在庫照会など、IBM i のデータをインターネット経由で安全に公開できるウェブサイトを簡単に構築することが可能です。外部向けセキュリティ対策は弊社にお任せいただき、IBM i をより有効活用いただけます。

2. 2段階認証のサポート

・IBMさんのアセットを活用し、IBM i(旧AS/400)に対する2段階認証の設定を支援するサービスを提供しています。IBM i へのログインにおいて2段階認証を導入したいというニーズがある場合は、ぜひご相談ください。

3. セキュリティソリューションのご紹介

・OS設定やセキュリティ管理を効率化するために、さまざまなベンダーのセキュリティソリューションを活用するケースが増えています。弊社では、他社の事例を含めて最適なソリューションをご紹介することが可能です。ご興味があればお気軽にお問い合わせください。

本日は佐々木さん、貴重なお時間をいただきありがとうございました。またぜひよろしくお願いいたします。

※2024年12月4日時点の情報になります

IBM i に関するお悩みやお問い合わせはこちら

▼弊社製品PVS One に関する詳細はこちら

PVS One 公式サイト

オンライン相談

=================

お問い合わせ・ご相談はこちら